Cerber 4.1.5 Ransomware ist unter der schlimmsten Arten von Infektionen, die jemals Ihren Computer ansprechen könnte. Sie haben sicherlich gehört der berüchtigten Viren bekannt als Ransomware – gut, das gerade geschieht, ein perfektes Beispiel für diese Art von Cyber-Bedrohungen. Es ist eine böse Programmierung und kann beweisen verheerend für Privatpersonen und Unternehmen, je nach der Art der Daten, die auf dem infizierten Rechner gespeichert wurde. Die Grund-Ransom nennt, das aufgrund der Tatsache, dass es erpreßt Geld von den Leuten im Austausch für ihre  €˜kidnapped “Dateien. Natürlich die Dateien sind nicht tatsächlich gestohlen und von Ihrem PC genommen, sie sind “einfach” verschlüsselt. Die Erweiterungen der Dateien sind geändert, so dass kein Programm sie lesen kann und der Benutzer daher Zugang zu ihnen verliert. Wir haben eine Anleitung unten in diesem Artikel, mit denen Sie Cerber 4.1.5 von Ihrem PC, aber entfernen sie allein nicht das ganze Problem beheben entfernen zusammengestellt. Wir haben auch einige Anweisungen in der Anleitung vorbereitet, die entworfen sind, um die Wiederherstellung Ihrer Dateien versuchen. Dies kann oder kann nicht funktionieren, und wir können nicht garantieren Ihnen nichts, aber zu tun, es zu versuchen. Es wird nicht lange dauern und Sie werden nicht alles sicherlich riskieren werden.

Es gibt zahlreiche Möglichkeiten, durch welche Cerber 4.1.5 Ihrem PC infiltriert haben könnte. Zum einen ist eine sehr effektive und mit Abstand am weitesten verbreitete Verteilungstechnik durch die so genannte Malvertisements. Dies sind anzeigen, die kommen können, in jeder Form und Größe, die Sie anzeigen (Banner, Pop-ups) kommen erwarten, nur sie sind gefälschte und Malware auf Ihren Computer downloaden, sobald Sie darauf klicken. Diese tückischen Angebote könnte sind meist auf verschiedenen schattigen Websites gefunden, möglicherweise mit illegalem Inhalt auf sie, aber buchstäblich überall. Wir empfehlen, Sie vermeiden Interaktion mit jeder Art von Werbematerial, beim Surfen im Internet, weil Sie einfach nie wissen können, was sie erweisen könnte.

Eine weitere sehr erfolgreiche Distribution-Methode ist mit Hilfe eines Trojaner-Virus. Trojaner sind bekannt für ihre Stealth- und breite Palette von Aufgaben, die sie durchführen und handeln als eine Hintertür für Ransomware definitiv einer von ihnen ist. Sie sind in der Regel an Benutzer in Spam-e-Mails gesendet und sind oft entweder aktiviert über einen Link in der Nachricht oder eine angehängte Datei. Täuschen Sie Lasst euch nicht, auch wenn die Anlage so harmlos, wie ein normales PDF oder Word-Dokument erscheint. Nach dem Öffnen der Trojaner geht dann automatisch die Ransomware herunterladen und Chaos ist entfesselt auf Ihrem System. Ransomware ist auch berüchtigt für sein außerordentlich schwer zu erkennen. Dies ist auch einer der Schlüssel für seinen Erfolg und seine Beliebtheit bei den Hacker. In sehr seltenen Fällen, das, die starten des Computers möglicherweise deutlich langsamer läuft, nutzt die aufgrund der Menge an Ressourcen ist das Virus, um die Verschlüsselung abzuschließen. Sollten Sie jemals erleben etwas wie diesem in der Zukunft sollten Sie sofort den Task-Manager für jede verdächtige Prozesse mit den meisten CPU/RAM überprüfen. Wenn Sie in der Tat ein Verfahren finden, die nicht eindeutig da – sein wechseln Sie Ihre Maschine ausschalten, Augenblick, bevor die Verschlüsselung abgeschlossen ist. Suchen Sie professionelle Hilfe und nicht verwandeln Sie Ihren PC wieder auf bis Sie tun.

Wenn Sie nicht zu den wenigen glücklichen, etwas fischig riechen zu können, wurde Sie von dem Angriff auf Ihre Daten durch eine Lösegeldforderung, die gebucht wurde alarmiert, auf Ihrem Bildschirm. Sie enthalten Informationen über den Verschlüsselungsvorgang, Anweisungen, wie das angeforderte Lösegeld (möglicherweise sogar eine Frist) und der Hinweis auf eine Entschlüsselungsschlüssel bezahlen. Die Entschlüsselungsschlüssel ist eines der zwei solche Schlüssel, dass die Hacker versprechen Ihnen, dass Sie und die Sie benötigen, um auf Ihre Dateien zugreifen. Sie haben bereits den ersten ein, die öffentlich; im zweiten Beispiel ist privat und die angeblich erhalten würde. Du bist auf dieser Seite am ehesten, weil Sie nicht die Notiz Vertrauen und beschlossen, nicht den geforderten Betrag zu zahlen. Das war klug von Ihnen aus zwei Gründen: Es gibt keine Garantie dafür, dass Cyberkriminelle die Entschlüsselungsschlüssel sendet oder, dass es auch funktioniert. Zweitens würden Sie bewusst den astronomischen Summen, dass Ransomware Viren jedes Jahr für ihre Schöpfer generieren, würde Sie sofort verabscheuen die Idee, einen einzigen Cent zu bezahlen. Diese Leute sind nur diese Verbrechen um des Profites willen begehen. Welchen besseren Weg, um sie zu stimulieren, als ihre Bemühungen zu finanzieren?

Verhalten von Cerber 4.1.5

- Allgemeines Cerber 4.1.5 Verhalten und einige andere Text Emplaining Som Informationen mit Bezug zu Verhalten

- Integriert in den Webbrowser über die Browser-Erweiterung für Cerber 4.1.5

- Ändert die Desktop- und Browser-Einstellungen.

- Leiten Sie Ihren Browser auf infizierten Seiten.

- Cerber 4.1.5 zeigt kommerzielle Werbung

- Cerber 4.1.5 verbindet mit dem Internet ohne Ihre Erlaubnis

- Änderungen des Benutzers homepage

Cerber 4.1.5 erfolgt Windows-Betriebssystemversionen

- Windows 8

- Windows 7

- Windows Vista

- Windows XP

Achtung, mehrere Anti-Viren-Scanner möglich Malware in Cerber 4.1.5 gefunden.

| Antiviren-Software | Version | Erkennung |

|---|---|---|

| Qihoo-360 | 1.0.0.1015 | Win32/Virus.RiskTool.825 |

| VIPRE Antivirus | 22702 | Wajam (fs) |

| Malwarebytes | 1.75.0.1 | PUP.Optional.Wajam.A |

| Tencent | 1.0.0.1 | Win32.Trojan.Bprotector.Wlfh |

| VIPRE Antivirus | 22224 | MalSign.Generic |

| ESET-NOD32 | 8894 | Win32/Wajam.A |

| McAfee-GW-Edition | 2013 | Win32.Application.OptimizerPro.E |

| K7 AntiVirus | 9.179.12403 | Unwanted-Program ( 00454f261 ) |

| Dr.Web | Adware.Searcher.2467 | |

| Kingsoft AntiVirus | 2013.4.9.267 | Win32.Troj.Generic.a.(kcloud) |

| NANO AntiVirus | 0.26.0.55366 | Trojan.Win32.Searcher.bpjlwd |

| Baidu-International | 3.5.1.41473 | Trojan.Win32.Agent.peo |

| Malwarebytes | v2013.10.29.10 | PUP.Optional.MalSign.Generic |

Cerber 4.1.5-Geographie

Cerber 4.1.5 aus Windows entfernen

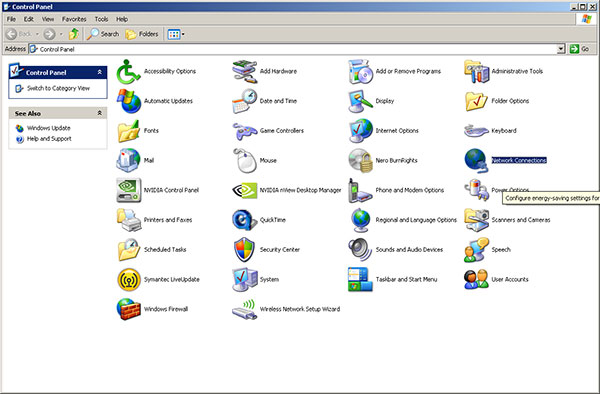

Cerber 4.1.5 von Windows XP zu entfernen:

- Ziehen Sie die Maus-Cursor auf der linken Seite der Task-Leiste, und klicken Sie auf Starten , um ein Menü zu öffnen.

- Öffnen Sie die Systemsteuerung , und doppelklicken Sie auf Software hinzufügen oder entfernen.

- Entfernen Sie die unerwünschten Anwendung.

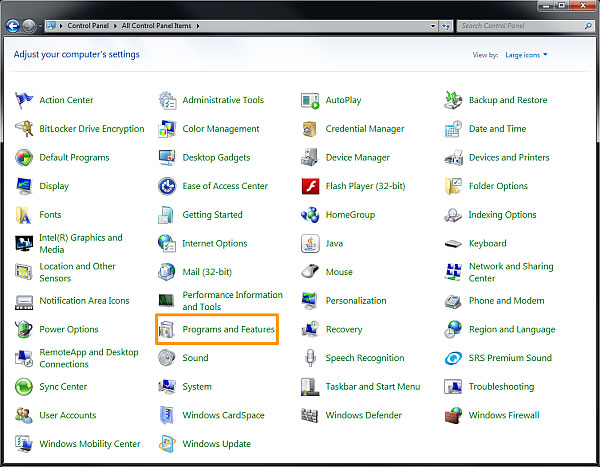

Entfernen von Cerber 4.1.5 von Windows Vista oder Windows 7:

- Klicken Sie auf Start im Menü in der Taskleiste und wählen Sie Systemsteuerung.

- Wählen Sie Programm deinstallieren , und suchen Sie die unerwünschte Anwendung

- Mit der rechten Maustaste die Anwendung, die Sie löschen möchten und klicken auf deinstallieren.

Entfernen von Cerber 4.1.5 von Windows 8:

- Mit der rechten Maustaste auf die Metro UI-Bildschirm, wählen Sie alle apps und dann Systemsteuerung.

- Finden Sie Programm deinstallieren und mit der rechten Maustaste die Anwendung, die Sie löschen möchten.

- Wählen Sie deinstallieren.

Cerber 4.1.5 aus Ihrem Browser entfernen

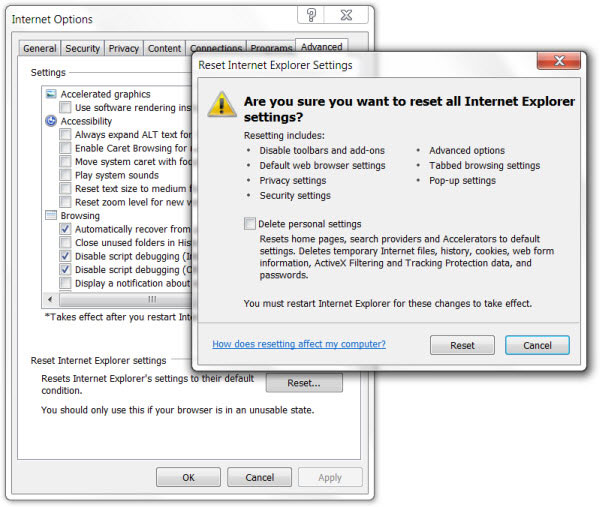

Entfernen von Cerber 4.1.5 aus Internet Explorer

- Alt + T machen, und klicken Sie dann auf Internetoptionen.

- In diesem Abschnitt wechselt zur Registerkarte 'Erweitert' und klicken Sie dann auf die Schaltfläche 'Zurücksetzen'.

- Navigieren Sie auf den "Reset-Internet Explorer-Einstellungen" → dann auf "Persönliche Einstellungen löschen" und drücken Sie auf "Reset"-Option.

- Danach klicken Sie auf 'Schließen' und gehen Sie für OK, um Änderungen gespeichert haben.

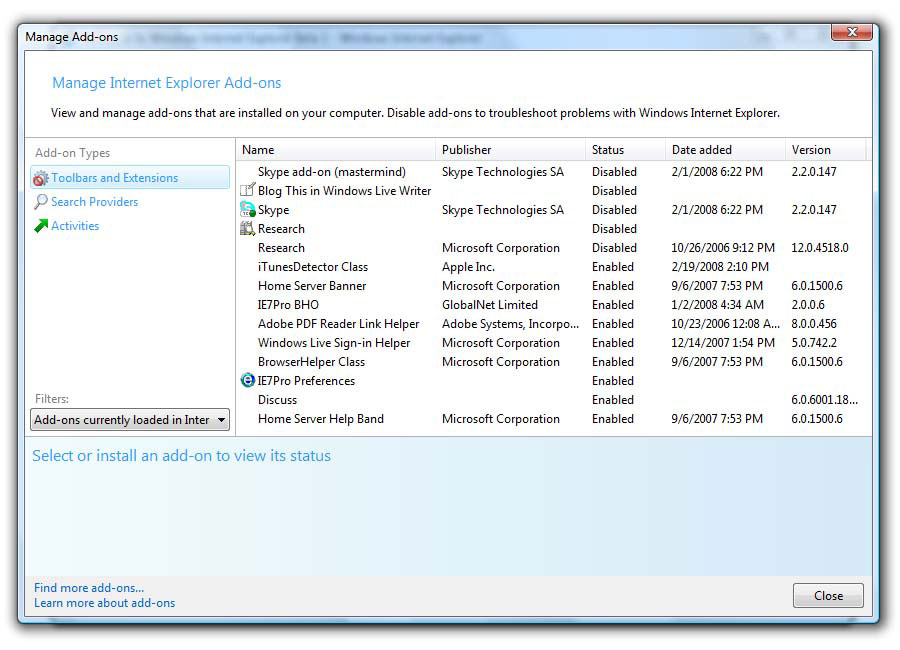

- Klicken Sie auf die Registerkarten Alt + T und für Add-ons verwalten. Verschieben Sie auf Symbolleisten und Erweiterungen und die unerwünschten Erweiterungen hier loswerden.

- Klicken Sie auf Suchanbieter , und legen Sie jede Seite als Ihre neue Such-Tool.

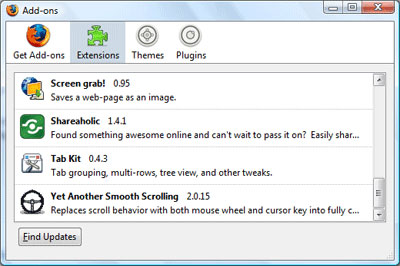

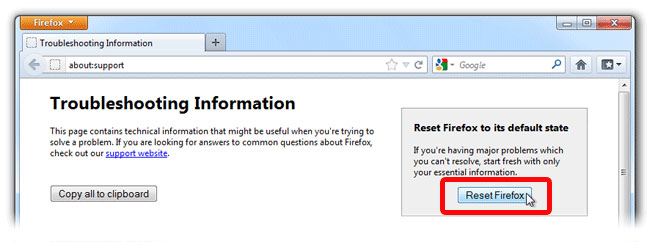

Löschen von Cerber 4.1.5 aus Mozilla Firefox

- Wie Sie Ihren Browser geöffnet haben, geben Sie about:addons im Feld URL angezeigt.

- Bewegen durch Erweiterungen und Addons-Liste, die Elemente, die mit etwas gemein mit Cerber 4.1.5 (oder denen Sie ungewohnte empfinden) löschen. Wenn die Erweiterung nicht von Mozilla, Google, Microsoft, Oracle oder Adobe bereitgestellt wird, sollten Sie fast sicher, dass Sie diese löschen.

- Dann setzen Sie Firefox auf diese Weise: Verschieben Sie auf Firefox -> Hilfe (Hilfe im Menü für OSX Benutzer) -> Informationen zur Fehlerbehebung. SchließlichFirefox zurücksetzen.

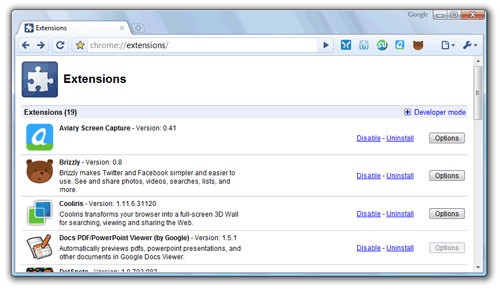

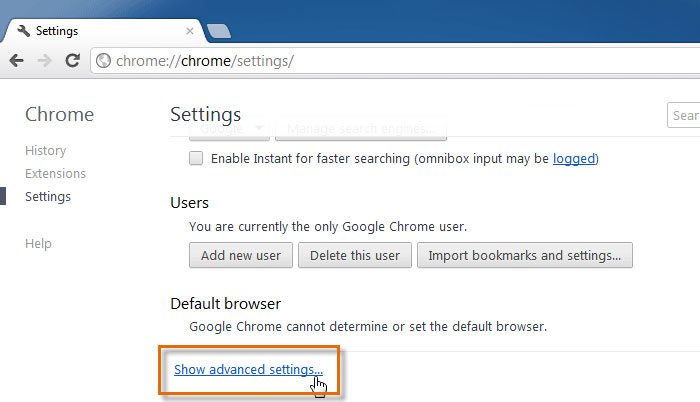

Cerber 4.1.5 von Chrome zu beenden

- Geben Sie im Feld angezeigte URL in chrome://extensions.

- Schauen Sie sich die bereitgestellten Erweiterungen und kümmern sich um diejenigen, die finden Sie unnötige (im Zusammenhang mit Cerber 4.1.5) indem Sie Sie löschen. Wenn Sie nicht wissen, ob die eine oder andere ein für allemal gelöscht werden muss, einige von ihnen vorübergehend deaktivieren.

- Starten Sie Chrome.

- Sie können optional in chrome://settings in der URL-Leiste eingeben, wechseln auf Erweiterte Einstellungen, navigieren Sie nach unten und wählen Sie die Browsereinstellungen zurücksetzen.